SMB SSL-VPN : Failure in kerberos_kinit_password: Client not found in Kerberos database

Description

SMB SSL-VPN : Failure in kerberos_kinit_password: Client not found in Kerberos database

Resolution

本稿の適用先:

SonicWall SMB SSL-VPN 装置群 および ソフトウェア: SRA 4600,SRA 4200, SMB SSL-VPN 200, SMB SSL-VPN 2000, SMB SSL-VPN 4000, NetExtender, Virtual Assist

ファームウェア/ソフトウェア バージョン: 6.0.0.12

サービス: AD 認証

問題の定義:

AD ユーザが認証もでき、装置に接続もできるが、ログを確認した際に次のようなエラーメッセージをユーザ認証のたびに確認される。

Failure in kerberos_kinit_password: Client not found in Kerberos database

解決または回避:

ステップ 1:-1765328360 Preauthentication failed

装置は事前認証をサポートしませんが、事前認証の失敗を引き起こすその他の問題がある場合にこのエラーが生じます。この場合、アクティブ ディレクトリにおける該当ユーザの事前認証を無効にする必要があります。

Step 2:-1765328353 Decrypt integrity check failed

これは keytab に保持された暗号化鍵が KDC のプリンシパルの鍵と一致しないことを意味します。この場合、まずアクティブ ディレクトリでその GSA アカウントのパスワードをリセットし、その後再度 ktpassを実行してパスワードが正しく入力されたことを確認します。また、アクティブ ディレクトリでGSA ユーザを削除および再生成しユーザの設定と ktpass 登録コマンドをやり直すことでこの問題が解消されることが確認されています。

Step 3:-1765328378 Client not found in Kerberos database

これは keytab 内に指定したプリンシパルがアクティブ ディレクトリ内で見つからない、または複数回見つかったことを意味します。keytab 内のプリンシパル名は該当するユーザ アカウントのアクティブ ディレクトリ内 userPrincipalName エントリと一致している必要があります。keytabにおけるプリンシパル名を確認するには klist コマンドを実行します: klist -k

追加情報:

- お使いのコンテンツ サーバが Kerberos をサポートしているかを確認

お使いのコンテンツ サーバが Kerberos を使用(単にNTLMではなく)しているかを確認してください。Kerberos を使用しているかを確認するには、ヘッダ キャプチャが可能なブラウザ拡張を使用してコンテンツ サーバのセキュア ページに直接アクセスしてください。HTTPサーバは WWW-Authenticate: Negotiate HTTP header を返答するはずです。もしHTTP サーバがそのヘッダを返さない場合、 Kerberos をサポートしていない可能性があります。

- お使いのブラウザが Kerberos をサポートしているかを確認

お使いのブラウザはコンテンツ サーバに kerberos トークンを埋め込んだ "Negotiate" チャレンジを応答しなければなりません(この応答は"Authorization: Negotiate YIIFRwYG...."フォームであるべきであり、"Authorization: Negotiate TRIM..."ではありません)。もしくは、Kerberosを確認するために MIT Kerberos クライアントを使用することも可能です。

確認方法:

AD で Kerberos 事前認証を有効にします。

ドメイン資格情報を使用してポータルにログインします。

トラブルシュート:

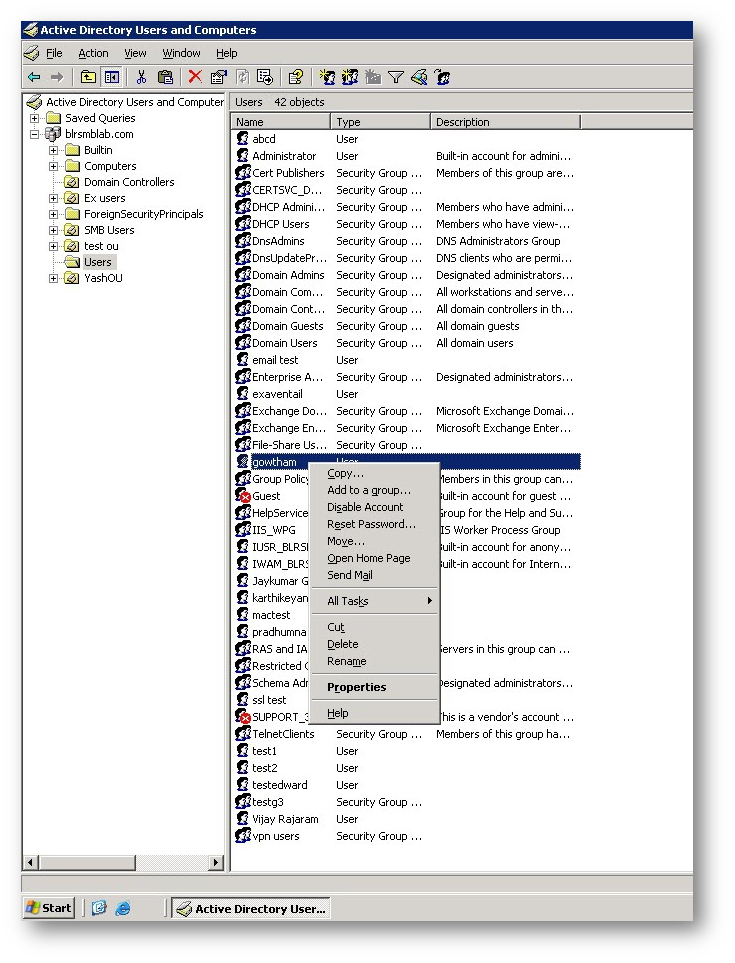

1.アクティブ ディレクトリに管理者権限でログインします。

2.ユーザを選択して右クリックします。

3.プロパティからアカウント タブを選択します。

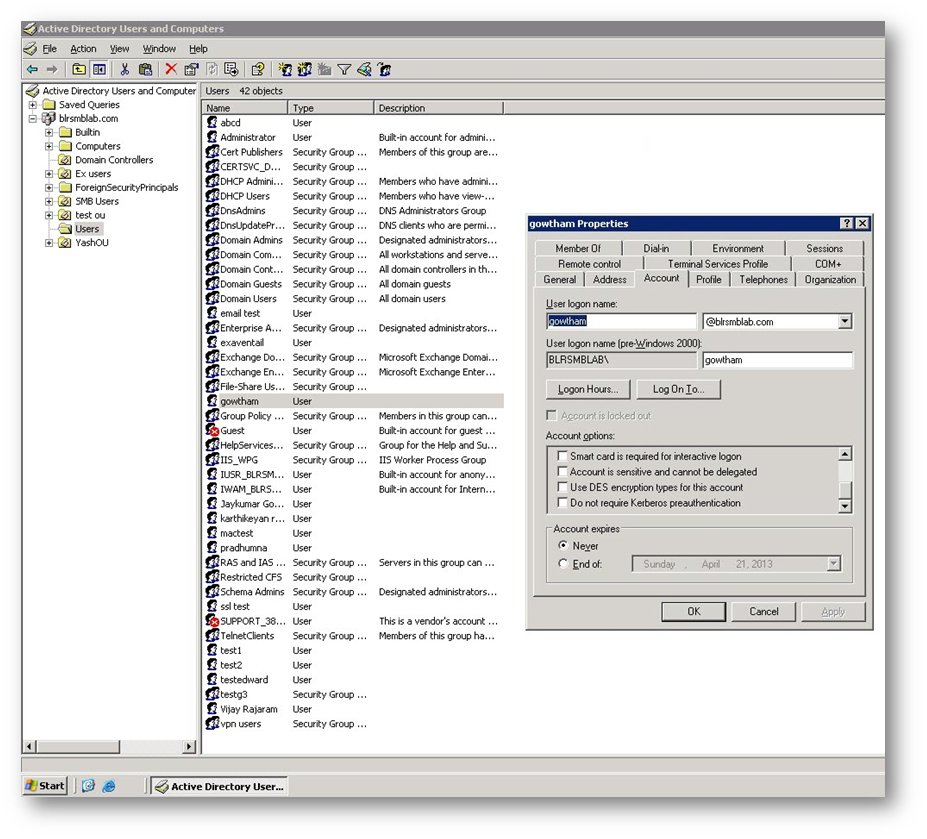

3.プロパティからアカウント タブを選択します。

4. アカウント オプションにて "Kerberos 事前認証を必要としない" が有効(チェック オン)になっていることを確認して、SRA装置でkerberos ログ メッセージが表示されなくなることを確認します。

以下も参照してください:

https://developers.google.com/search-appliance/kb/secure/kerberos-troubleshooting

Related Articles

- 【SMA100シリーズ】HA構成時に管理画面からの再起動でフェイルオーバーが発生しない事象について

- Mac OS用 Mobile Connect の Debug Log の取得手順

- CMSとSMA装置の間で使用しているポートは何番ですか?

YES

YES NO

NO