Por que o 5G precisa começar com o acesso seguro às redes | SonicWall

O padrão 5G oferece imensas possibilidades – e riscos acentuados. Veja aqui o que você precisa considerar ao implementar sua rede e prepará-la para esta tecnologia revolucionária.

O mais recente padrão de conectividade celular, 5G, levou o desempenho sem fio para o próximo nível. Além de melhorar as velocidades de transferência, eficiência e latência, o 5G poderá suportar uma escala massiva de dispositivos e conexões simultâneas.

A arquitetura definida por software do 5G, incluindo a segurança 5G, apresenta casos de uso que não eram sequer imagináveis antes. O padrão 5G é a primeira geração de tecnologia celular projetada com as tecnologias de virtualização e operação em nuvem como premissas. Com as tecnologias baseadas em nuvem, a execução do software agora pode ser desconectada de equipamentos físicos específicos, utilizando redes definidas por software (Software Defined Networking – SDN) e virtualização das funções de rede (Network Function Virtualization – NFV).

A segurança nos dispositivos móveis evoluiu significativamente desde os dias do 4G, e o padrão 5G da atualidade oferece vários recursos fortes de segurança, como recursos para autenticação de usuários, criptografia de tráfego, sinalização segura e privacidade de usuários. Entretanto, como a tecnologia ainda é nova e está em evolução, o conceito de "segurança 5G" ainda não tem uma definição oficial.

Embora as redes 5G ainda estejam em modo de implementação e ampliação, a introdução de produtos e serviços específicos para 5G ainda não testados e comprovados tem criado oportunidades para pessoas mal-intencionadas explorarem a nova tecnologia e arquitetura.

À medida que a adoção do padrão 5G se intensificar, as organizações vão precisar de níveis mais altos de segurança e confiabilidade em redes, para proteger tanto seus usuários quanto seus aplicativos críticos para os negócios. Veja aqui alguns dos motivos para isso:

- O padrão 5G permite a transformação digital, mas também abre oportunidades para crimes cibernéticos.

- A migração de aplicativos e funções de rede para nuvens, juntamente com a distribuição das redes, representam novas superfícies de ataque.

- Um número cada vez maior de endpoints e a adoção de esquemas de redes distribuídas ou remotas redefinem o perímetro da rede diariamente.

- Os desafios da visibilidade das redes e das ameaças ampliam a superfície dos ataques, criando assim novos pontos de entradas para as pessoas mal-intencionadas.

- Esse perímetro de segurança ampliado e indefinido é difícil de se controlar e monitorar.

O 5G e o acesso seguro às redes

As equipes de segurança têm uma tarefa colossal à sua frente, quando o assunto é a segurança de suas redes para o padrão 5G, incluindo a implementação de políticas adequadas para usuários, dispositivos e aplicativos. As organizações devem adotar modelos como Acesso a redes com confiança zero (Zero-Trust Network Access – ZTNA), que permitam às equipes de segurança definir privilégios mínimos e granular o acesso lado a lado com a autenticação, e autorização para cada usuário e dispositivo em toda a rede, o que reduz substancialmente as chances de infiltração de suas redes por pessoas mal-intencionadas.

A ênfase do ZTNA na eliminação da confiança implícita e em requerer a validação obrigatória de cada solicitação de acesso é a nova solução segura para seguirmos em frente. A estrutura Zero-Trust assegura visibilidade e controle integrais da infraestrutura 5G, incluindo a conexão de dispositivos, interfaces de rede, aplicativos e cargas de trabalho. A segurança com Zero-Trust pareada à visibilidade dos usuários e dispositivos pode ajudar as organizações a identificar rapidamente e entrar em ação contra diversos tipos de ameaças à segurança.

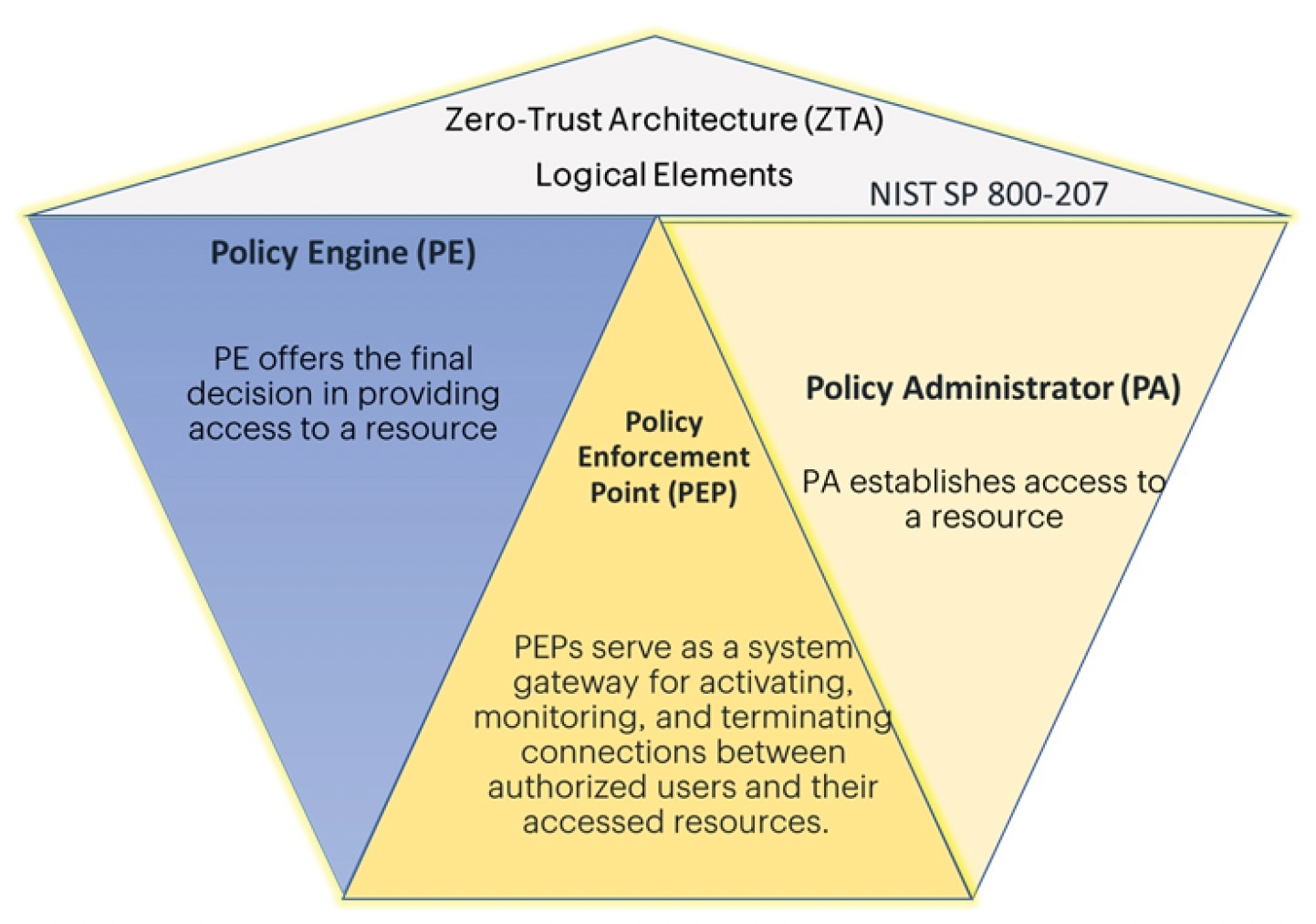

O ZTNA é flexível o suficiente para se adaptar a diversos sistemas. A arquitetura Zero-Trust para 5G atua de ponta a ponta – incluindo redes de acesso via rádio, transporte e núcleos – e consiste em múltiplas camadas. Os elementos lógicos da arquitetura Zero-Trust (conforme definidos na NIST SP 800-207) estabelece o nível de confiança dos usuários e dos dispositivos, visibilidade de ponta a ponta otimizada, e controle de todos os dispositivos que acessarem a rede utilizando qualquer modelo de implementação em nuvem. O diagrama abaixo ilustra a arquitetura lógica com Zero-Trust para 5G (conforme a NIST SP 800-207), que pode ser empregada por sistemas baseados em 3GPP:

Em conjunto, o mecanismo de políticas (Policy Engine – PE) e o administrador de políticas (Policy Administrator – PA) formam o ponto de decisão em relação a políticas (Policy Decision Point – PDP), que toma decisões nos termos do ponto de fiscalização de políticas (Policy Enforcement Point – PEP). Estruturas de políticas são empregadas em sistemas baseados em 3GPP para gerenciar o acesso à recursos de diferentes domínios de segurança.

Ao adotarem os princípios de Zero-Trust para segurança no padrão 5G, as organizações podem melhorar a segurança de múltiplos ângulos:

- Privilégio mínimo: Permite o acesso preciso, associado ao contexto, para funções de rede 5G.

- Validação de identidade: Define a identidade para abranger todos os usuários e dispositivos que requererem acesso a recursos protegidos.

- Segmentação de rede: Protege dados sigilosos e aplicativos críticos, utilizando a segmentação da rede, prevenindo assim qualquer movimento lateral.

- Políticas de segurança: Implementa políticas de segurança 5G precisas para granular o controle dos dados e aplicativos.

- Validação contínua: Elimina a confiança implícita e valida continuamente todos os estágios da interação digital.

- Proteção do volume de trabalho na função de rede nativa em nuvem (Cloud-Native Network Function – CNF): Protege a CNF em execução em nuvens públicas ou privativas, durante o ciclo de vida completo, seja de integração contínua ou de implementação contínua.

- Monitoramento e auditoria: Monitora todas as interações entre usuários, dispositivos e funções de rede em diversas camadas.

Em conclusão, o ZTNA para 5G representa uma oportunidade para as organizações repensarem como garantir a segurança de seus usuários, aplicativos e infraestrutura – e garantir que estão seguras de forma escalável e sustentável seja em ambientes modernos em nuvens, SDN ou open-source, ao mesmo tempo permitindo um percurso mais direto e mais eficiente para a transformação digital.

Share This Article

An Article By

An Article By